Mordfall „Walter Lübcke"

- Beratung der Soko „Liemecke"

- LKA Hessen

- Pressebericht (Spiegel) →

Anwendungsbereiche: Raub, organisierte Kriminalität, Attentate & Terroranschläge, Bedrohung & Erpressung, Tötungsdelikte, Entführung & Vermisstenfälle, unklare Sachlage.

Bei den im Folgenden gezeigten Beispielen können wir aus Gründen des Umfangs und des Datenschutzes nicht alle Erkenntnisse präsentieren.

In Abhängigkeit vom Verhältnis zwischen Täter und Opfer lassen sich typische, aber auch sehr spezielle Suchvorgänge zur Informationsbeschaffung finden. Die Art und Weise, welche Suchvorgänge wann von wo aus abgesetzt wurden — aber auch welche eben nicht — können wichtige Ermittlungsansätze liefern oder bisherige Hypothesen stützen oder entkräften.

Nicht selten werden selbst während einer Tat aktuelle Informationen zur Nachrichtenlage abgerufen. Alleine dieser Umstand kann viel über die Umstände vor Ort, aber auch über die Anzahl der Täter aussagen. Von besonderer Bedeutung ist hier, dass mobile Endgeräte zum Einsatz kommen, die auch als Navigationsassistent bei der Fahrt zum Tatort, aber auch bei der Flucht verwendet werden.

Suchvorgänge, die vor und während der Tat abgesetzt wurden, lassen sich deutlich leichter isolieren als solche, die nach dem Bekanntwerden einer breiteren Öffentlichkeit formuliert werden. Dennoch können Täter auch nach der Straftat durch ihr spezifisches Wissen auffallen und sich dadurch zu erkennen geben.

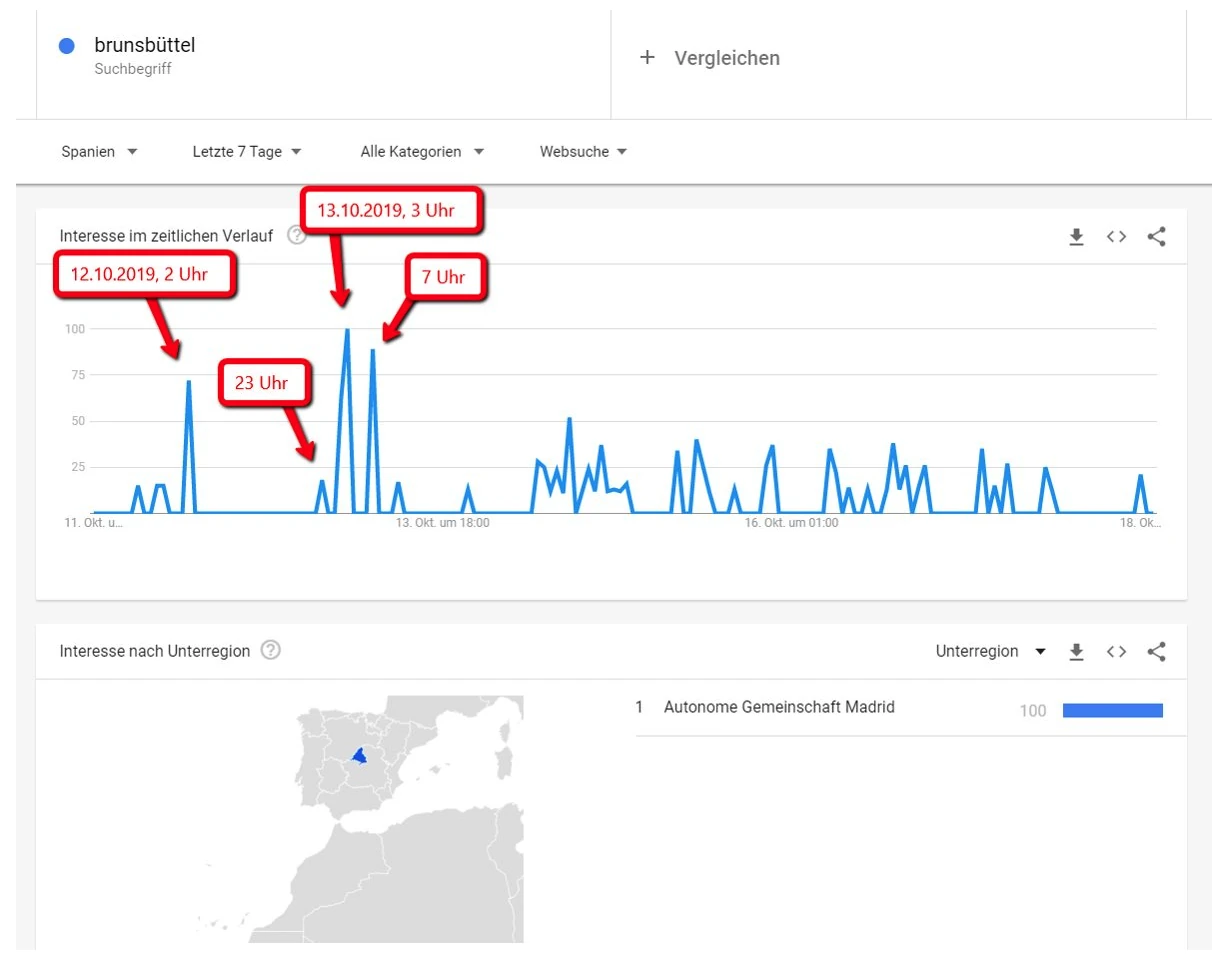

Am 14. Oktober 2019 täuschte Cora A. einen erweiterten Suizid im Wattenmeer vor. Im Kampf um das Sorgerecht für ihren Sohn wollte sie damit die Flucht ins Ausland verdecken. Eine Bekannte erinnerte sich, dass Cora A. erwähnte, nach Spanien auswandern zu wollen, obwohl nicht bekannt war, dass dort Freunde oder Verwandte leben, die sie unterstützen würden.

In der Tat lassen sich kurz vor dem 14.10.2019 auffällig viele Suchanfragen aus Madrid zu „Brunsbüttel", dem Wohnort von Cora A., finden. Dies legt den Verdacht nahe, dass Eingeweihte die Nachrichtenlage zu den erwarteten Entwicklungen überprüfen wollten.

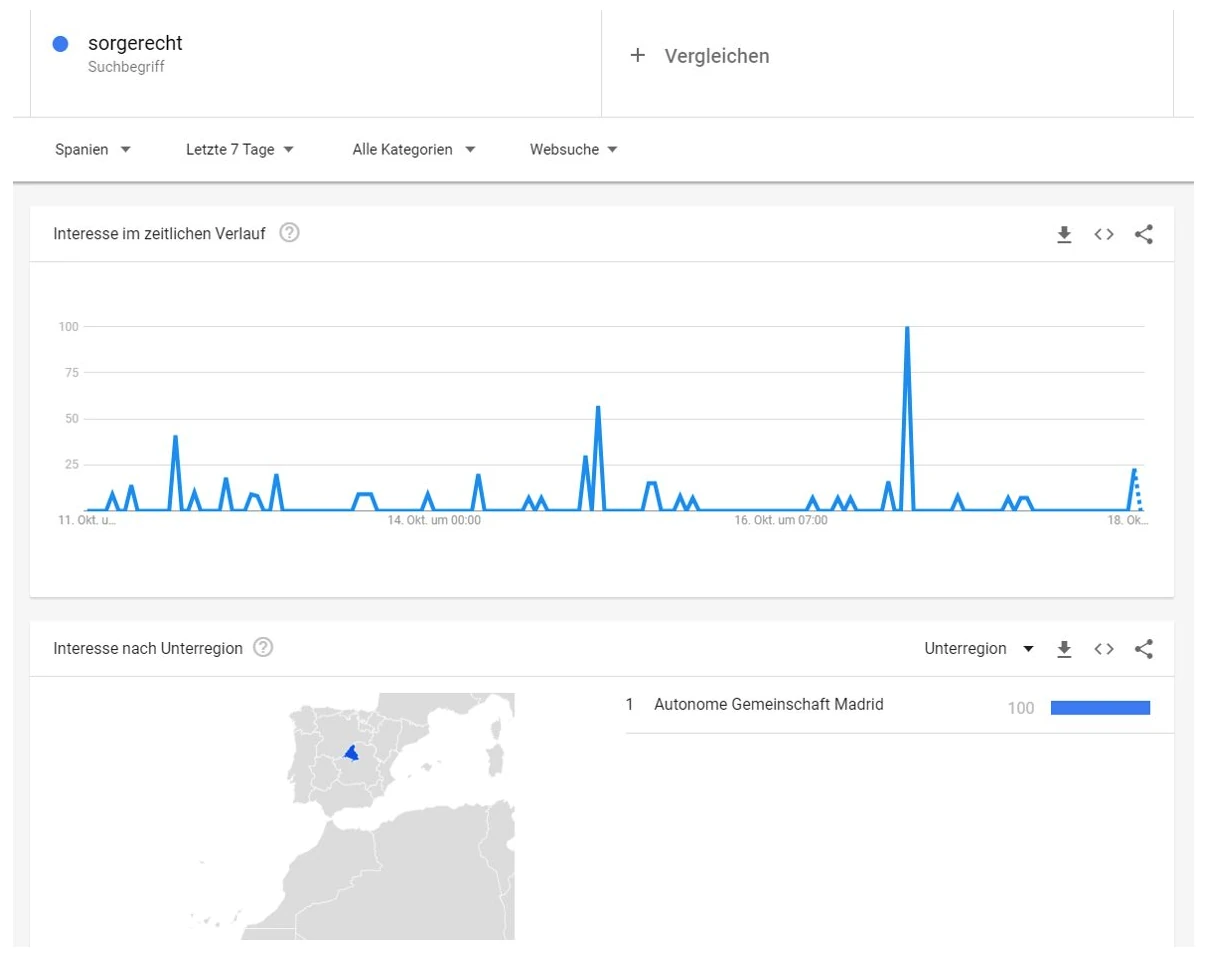

Nach dem Verschwinden von Cora A. lassen sich aus Madrid viele unterschiedliche Suchvorgänge zum Sorgerecht in deutscher Sprache finden. Diese Beobachtung legt den Schluss nahe, dass Cora A. tatsächlich in Madrid mit ihrem Sohn untertauchte.

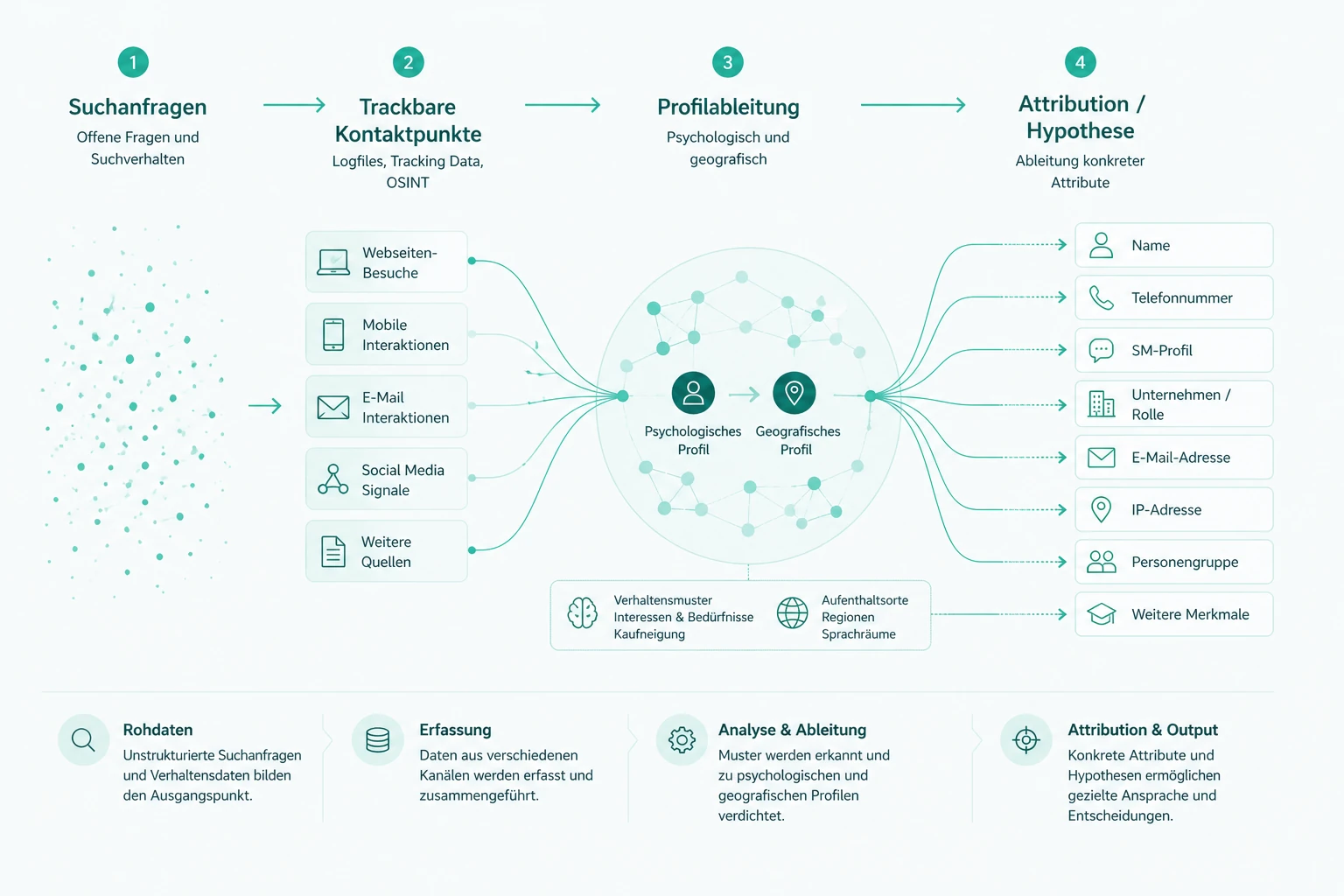

Die Informationsbeschaffung beginnt in den meisten Fällen mit der Nutzung der Suchmaschine, die zum Besuch mindestens einer Website führt. Die Täter hinterlassen dadurch bei der Suchmaschine, aber auch auf dem Website-Server eine verfolgbare Spur.

Nun ermitteln wir, welche Suchanfragen im Kontext der Tat abgesetzt wurden und rekonstruieren, welche Suchergebnisse zu dieser Zeit ausgespielt und damit potenziell aufgerufen wurden. Sobald diese bekannt sind, können diese über eingebundene Trackingsysteme wie Google Analytics, aber auch über die Logfiles analysiert werden.

Aus den ermittelten Daten kann oftmals ein Verhaltensprofil abgeleitet sowie Hypothesen zum Tathergang und zur Täterschaft entwickelt werden. Durch die Analyse der Logfiles und Trackingdaten der aufgerufenen Quellen ist es sogar möglich, konkrete personenbezogene Daten — etwa die IP-Adresse — zu ermitteln.

In der Regel lässt sich eine Vielzahl an unterschiedlichen Suchvorgängen finden, die aber alle in einem gemeinsamen Kontext stehen. Die betreffenden Suchvorgänge werden auf Basis der bis dato bekannten Faktenlage ermittelt und über geeignete laterale Denkmodelle rollenspielartig ergänzt.

Zu Beginn der Ermittlungsarbeit drängen sich oftmals konkrete Hypothesen zum Tathergang, zur Herkunft der Täter und zur Täter-Opfer-Beziehung auf. Diese Hypothesen können mit Hilfe der Analyse des Suchprofils untermauert, aber auch entkräftet werden. So lässt sich beispielsweise ein scheinbarer Raubmord als geplanter Mord enttarnen.

Suchvorgänge dürfen nie isoliert, sondern müssen immer im zeitlichen Kontext betrachtet werden. Oftmals erklärt sich erst so die Bedeutung einzelner Suchvorgänge. Deshalb wird im Rahmen der Analyse immer auf eine chronologische Zusammenstellung der Informationsbeschaffung hingearbeitet.

Je nach Organisationsprofil der Tat lassen sich oft auch Bewegungsprofile ermitteln. Diese liefern geographische Hinweise zur Anfahrt zum Tatort hin, aber auch zum Ziel bei der Flucht. In einem zeitlichen Kontext bewertet, lässt sich so ein Minimal- und Maximalradius in Kilometern formulieren, aus dem die Täter stammen. Im Idealfall finden wir sogar konkrete personenbezogene Daten.

Der Planungsgrad einer Tat lässt sich ebenfalls sehr gut über eine Analyse der Informationsbeschaffung abschätzen. So kann ermittelt werden, wie viele Personen von der Tat wussten bzw. in ihre Planung eingebunden wurden — und oft auch, wo diese Personen herkommen. Auch der Gebrauch von Verschleierungstechniken wird erkennbar, der auf eine höhere Professionalisierung hindeutet.

Es gibt Täter und Tätergruppen, die aus unterschiedlichen Gründen die Kommunikation über Social-Media-Kanäle wie Facebook oder Telegram suchen. Deshalb werden diese Kanäle, aber auch alle weiteren Open-Source-Intelligence-Datenlieferanten ebenfalls in die Analyse einbezogen.

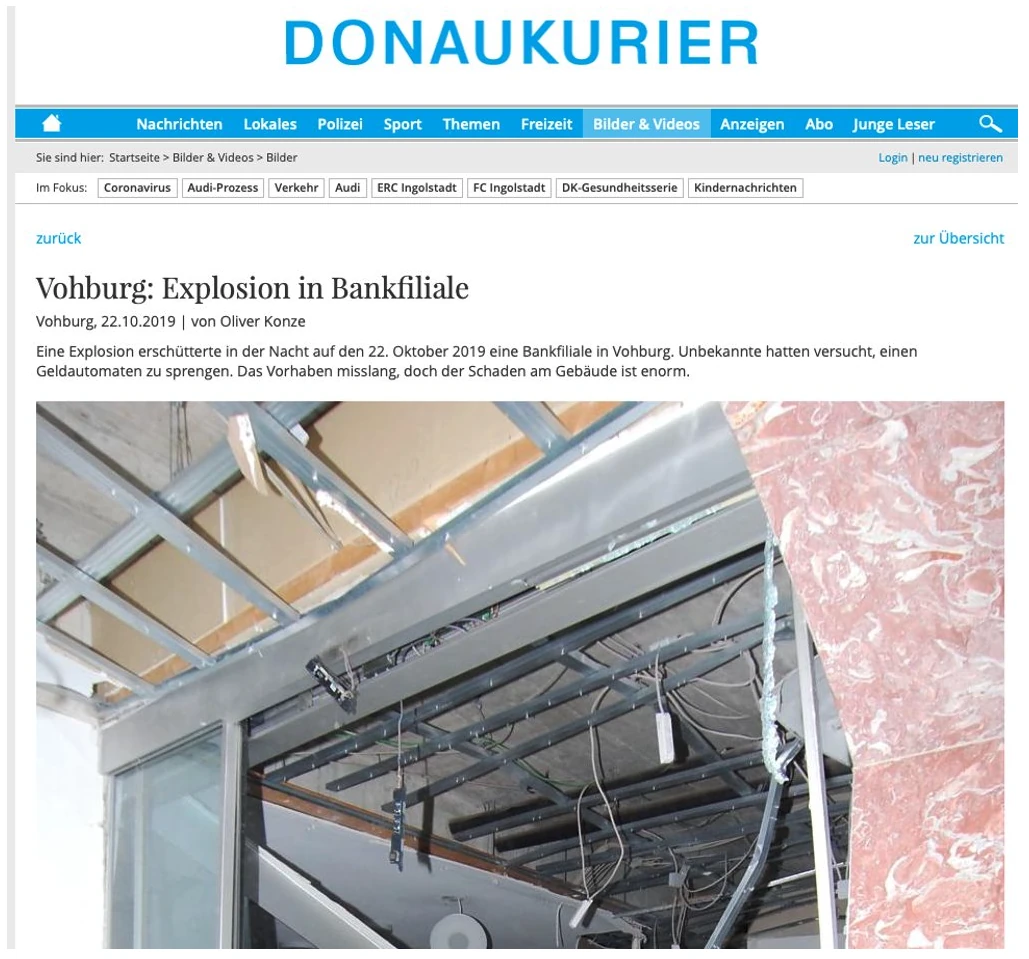

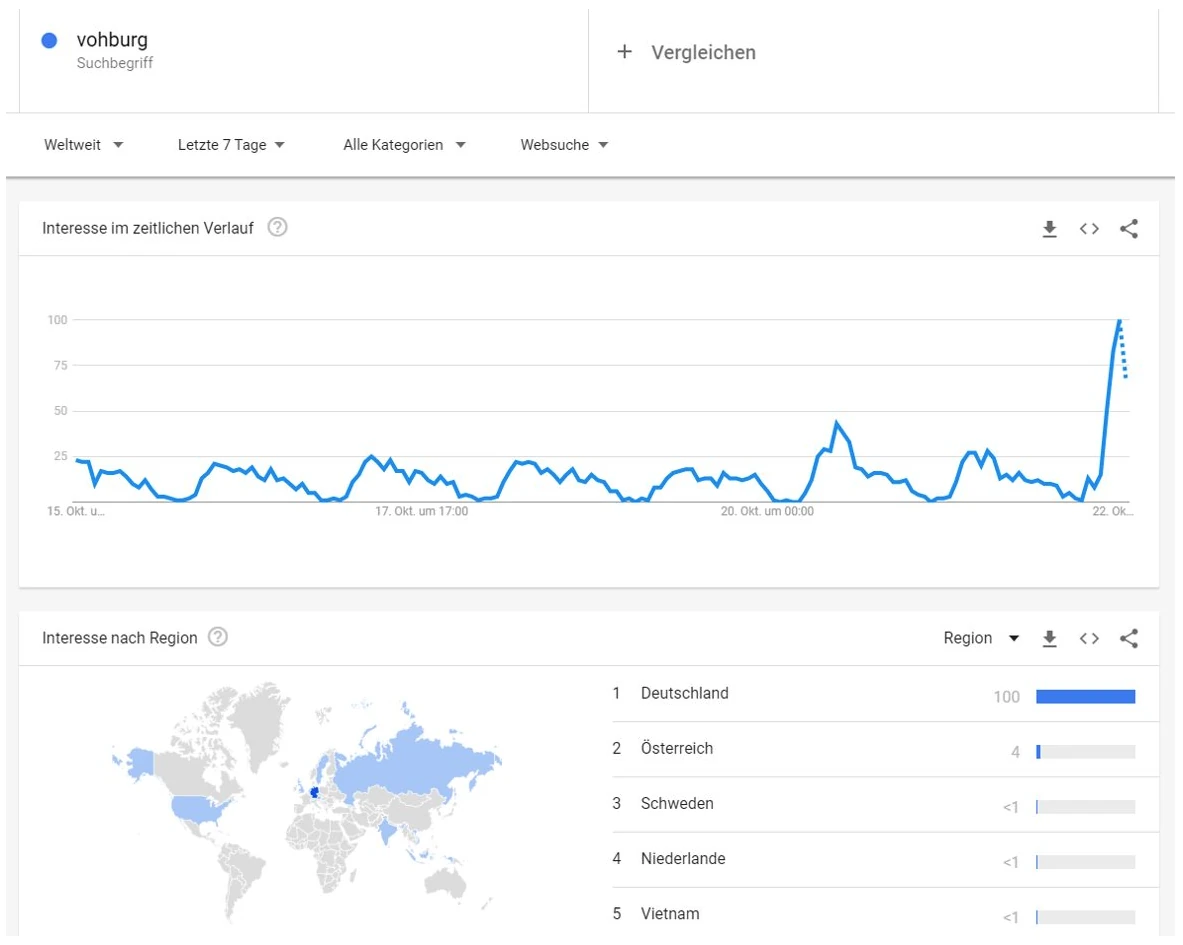

Am 22. Oktober 2019 wurde in Vohburg, eine Autostunde nördlich von München, gegen 3 Uhr nachts ein Bankautomat gesprengt.

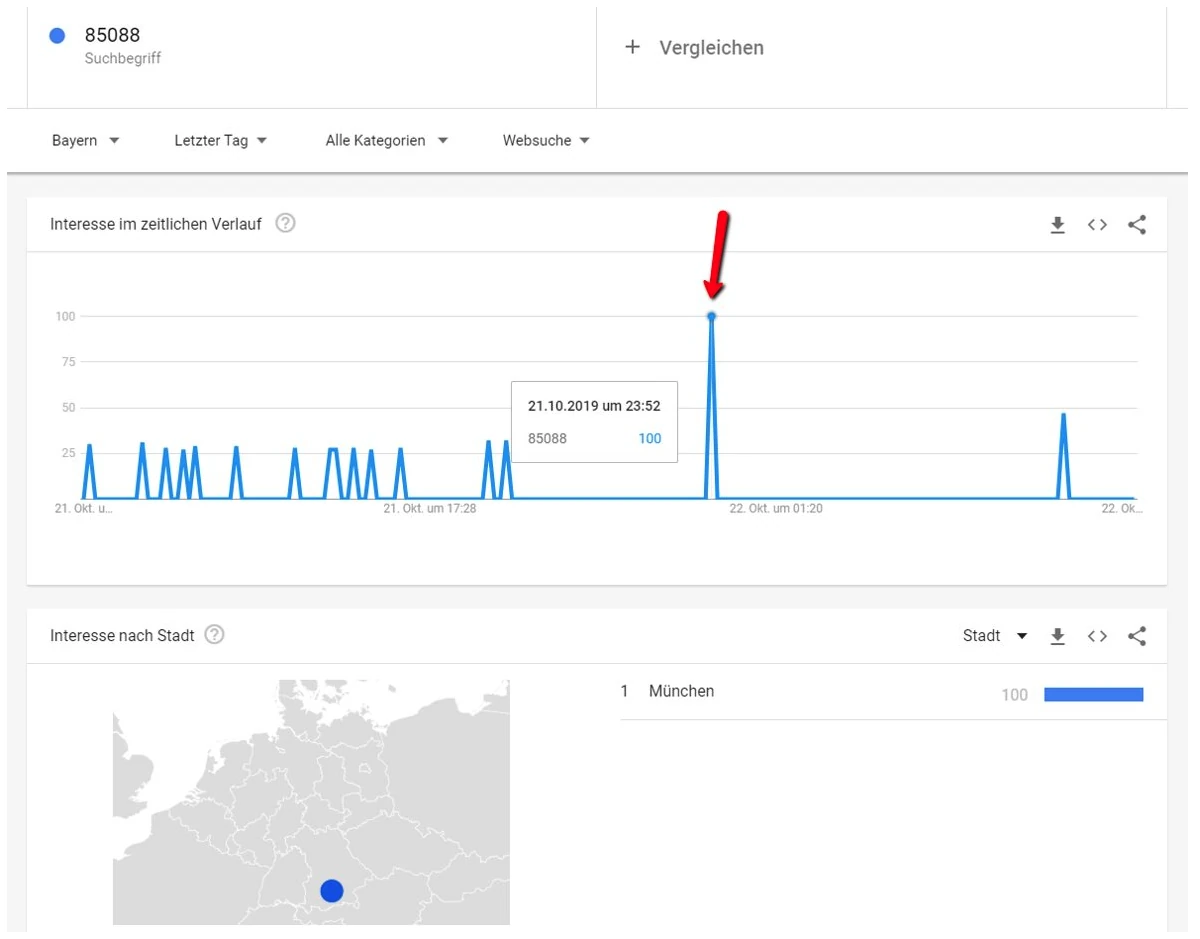

Kurz vor Mitternacht finden wir eine auffallend hohe Anzahl an Suchanfragen zur Vohburger Postleitzahl 85088. Zumindest ein großer Anteil stammt scheinbar aus München, beziehungsweise einem dort zugeordneten Knotenpunkt.

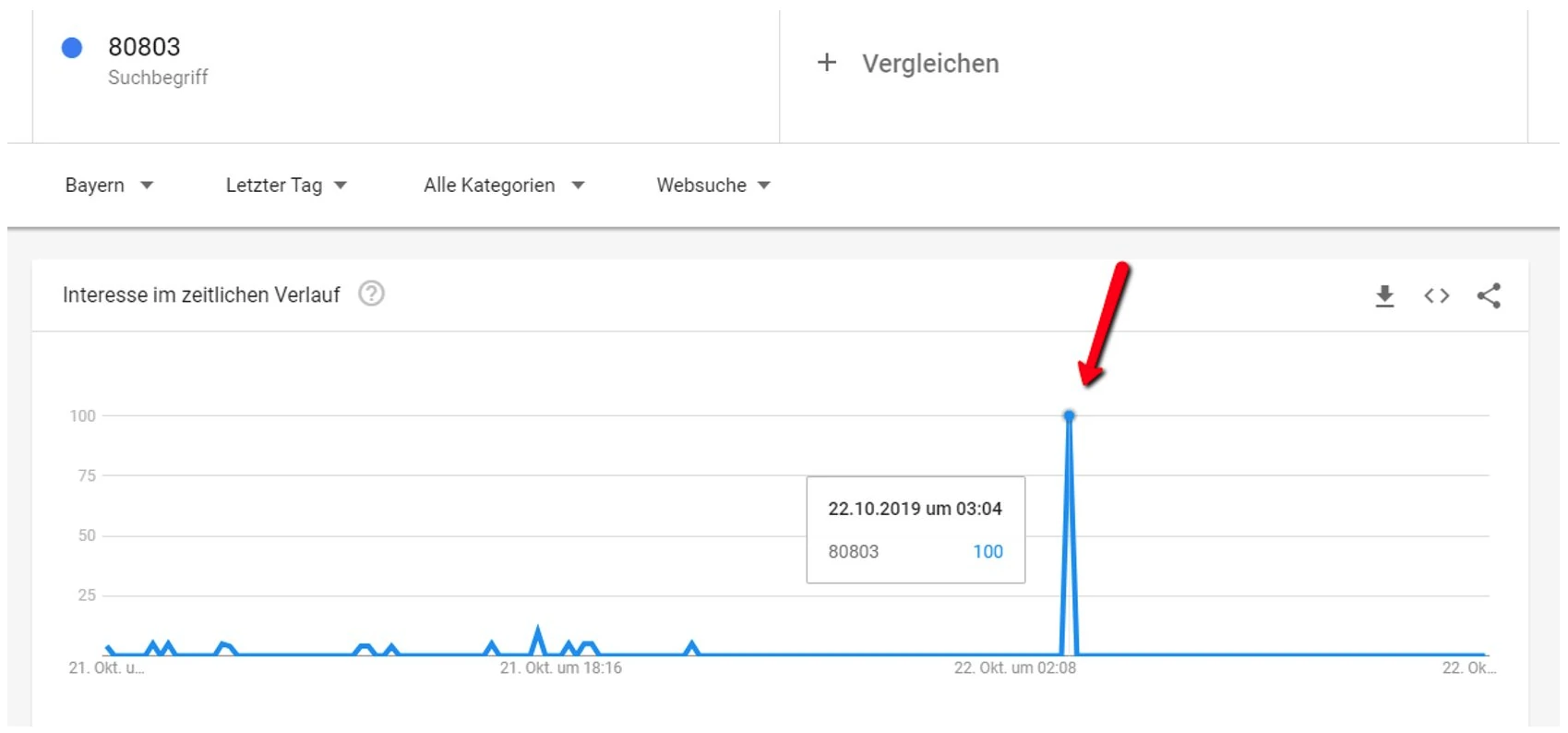

Unmittelbar nach der Tat lassen sich Suchanfragen zu einer Postleitzahl in München finden. Diese Beobachtung impliziert eine physische Bewegung der Täter von München nach Vohburg und zurück. Auch der zeitliche Rahmen scheint plausibel.

Mit der ermittelten Postleitzahl 80803 können wir eine Hypothese zur Herkunft der Täter ableiten.

Interessant ist hier auch die Beobachtung, dass bei der Suche nach „Vohburg" scheinbar Verschleierungstechniken zum Einsatz kamen. Es scheint doch relativ unwahrscheinlich, dass der beschauliche Ort so häufig in Russland, Vietnam oder Indien nachgefragt wurde. Dieser Umstand kann auf ein strukturiertes, organisiertes Vorgehen hinweisen.

Die höchste Datenqualität erhalten wir in einem Zeitfenster bis 4 Stunden nach der Tat — minutengenaue zeitliche Auflösung. Praxisnäher dürfte ein Fenster bis 24 Stunden sein, in dem Suchvorgänge noch auf 8 Minuten genau bestimmt werden können. Zu bedenken ist, dass auch die Planung — also die Zeit vor der Tat — einen besonderen Untersuchungszeitraum darstellt.

Bei einer Überschreitung von 24 Stunden, aber innerhalb von 7 Tagen nach der Tat, liefert Google die Daten zum Suchvolumen in einem auf die Stunde gerundeten Zeitraster. Auch dieses reicht für viele Untersuchungen aus, da die Vollständigkeit und Qualität der Daten hier noch nicht signifikant abnimmt. In diesem Fenster sind außerdem Logfiles aufgerufener Quellen verfügbar.

Nach Ablauf eines Zeitfensters von einer Woche sind die Möglichkeiten zur Rekonstruktion deutlich eingeschränkt. Trotzdem lassen sich oft noch Ermittlungsansätze und Informationsfragmente nutzen, etwa aus auf der Website installierten Trackingsystemen. Der Fall der 2007 entführten Madeleine McCann zeigt, dass auch nach langer Zeit markante Informationen gesichert werden können. Insgesamt reichen die Daten bis ins Jahr 2004 zurück.

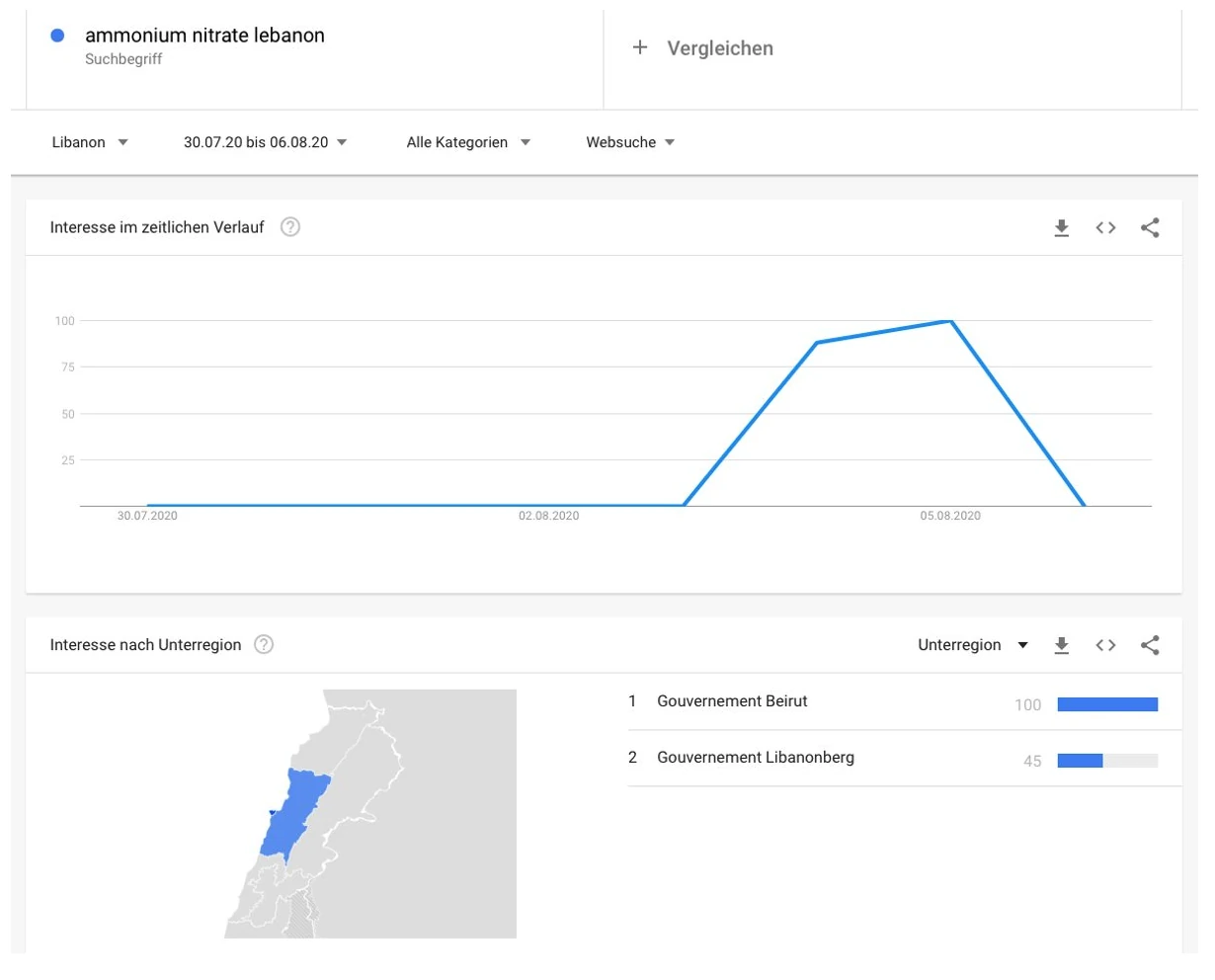

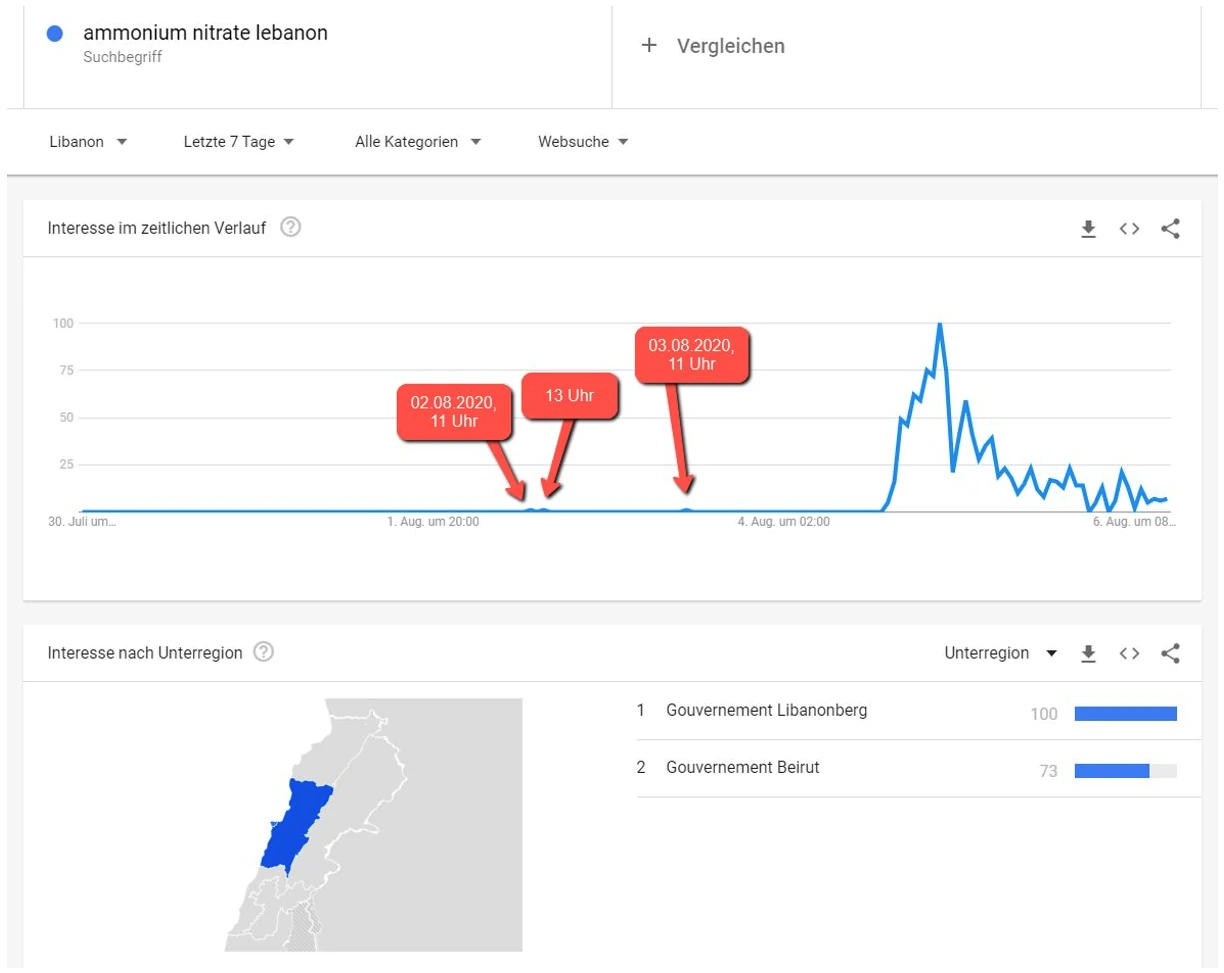

Am 4. August 2020 wurde Beirut gegen 18 Uhr (17 Uhr deutsche Zeit) von einer sehr starken Explosion erschüttert.

Scheinbar hatten Schweißarbeiten zu Funkenflug geführt, wodurch die Explosion ausgelöst wurde (Quelle: Wikipedia).

Ermittelte Daten, die unmittelbar nach den Geschehnissen gesichert wurden, zeigen jedoch bereits Tage vorher auffällige Suchanfragen zur gelagerten Substanz, die für die Explosion verantwortlich war. Diese Beobachtung könnte in Frage stellen, ob es sich hier wirklich um einen Unfall, oder doch vielmehr um einen Anschlag handelte.

Beobachten wir das exakt gleiche Zeitfenster ein paar Monate später, so lassen sich die auffälligen Suchanfragen nicht mehr finden. Die Qualität der Daten hat deutlich abgenommen. Eine Analyse, die sich nur auf diese stützen würde, käme damit zu völlig anderen Ergebnissen.